اگر شما همیشه می خواستم برای پیگیری کردن منبع از یک شبکه Wi-Fi انتقال انجام این کار می تواند نسبتا آسان با تجهیزات مناسب.

با استفاده از جهت آنتن Wi-Fi و Wireshark ما می توانیم ایجاد یک صفحه نمایش فیلتر به هدف قرار دادن هر دستگاه در محدوده طرح قدرت سیگنال در یک گراف. توسط جارو آنتن عقب و جلو ما به راحتی می توانید کشف که جهت سیگنال است که از به دنبال خوشه در قدرت سیگنال روی نمودار.

با استفاده از Wi-Fi سیگنال شکار

اگر شما تا کنون دیده ام یک شبکه Wi-Fi است که تعلق, شما ممکن است تعجب اگر وجود دارد یک راه برای پیگیری کردن جایی که آن را در حال آمدن از. این می تواند یک مشکوک rogue access point که به نظر می رسد خود را در محل کار خود یک شبکه جدید با یک سیگنال قوی است که نشان می دهد تا در خانه خود را و یا یک اتصال Wi-Fi از یک گوشی هوشمند است که به نظر می رسد غیر منتظره ای نزدیک و قوی است.

هر آنچه در آن است, سیگنال شکار می تواند کمک به شما در پیدا کردن Wi-Fi دستگاه های مشتری به این معنی که شما می توانید استفاده از آن برای پیگیری کردن محل دستگاه های سرکش است که به طور ناگهانی ظاهر می شود بر روی WI-Fi.

ردیابی سیگنال های رادیویی جدید نیست اما برای یک مبتدی به دنبال ترجمه و بومی سازی این منبع از یک شبکه Wi-Fi گزینه های ممکن است در ابتدا به نظر می رسد محدود است. با راه رفتن در اطراف با یک دستگاه است که می تواند نمایش قدرت سیگنال مانند گوشی های هوشمند این امکان وجود دارد برای مشاهده زمانی که شما دریافت بیشتر و نزدیک به یک هدف پخش. اما می توان آن را بسیار نادرست با توجه به راه Wi-Fi پرش کردن دیوارها و موانع دیگر.

مشکل با این روش این است که آن را با استفاده از یک چندوجهی آنتن است که تابش زمینه است که شبیه به یک حلقه ای. الگوی خود را اجازه می دهد تا به استقبال عالی از نزدیکی یک شبکه Wi-Fi تقریبا از هر جهت اما آن را نیز باعث می شود آن را سخت به بگویید که چه جهت یک سیگنال از آینده است.

آن را مفید برای پیدا کردن جهت است که سیگنال پخش با شدت جهت دار آنتن مانند یک Yagi, پنل یا parabolic grid آنتن. بر خلاف حلقه ای شکل الگوی یک چندوجهی آنتن یک آنتن جهت دریافت خواهد شد بسیار قوی تر سیگنال اشاره کرد که به طور مستقیم در هدف.

Wireshark برای سیگنال های هوش

وقتی که می آید به تجسم قدرت سیگنال در راه است که مفید برای شکار کردن مشکوک Wi-Fi دستگاه های Wireshark جای تعجب است که در توطئه قدرت انتقال از هر نزدیکی Wi-Fi دستگاه ما می خواهیم.

در حالی که از ویژگی های بسیار خوبی مستند فرایند شناسایی یک دستگاه به هدف و نموداری آن قدرت سیگنال بسیار ساده است. زمانی که زوج با یک شبکه Wi-Fi آداپتور است که می تواند به حالت مانیتور قرار و به شدت جهت Wi-Fi آنتن Wireshark می تواند به سرعت نشان می دهد محل از هر نقطه اتصال Wi-Fi دستگاه فعال در محدوده.

سیگنال شکار در Wireshark یک گردش کار ساده به دنبال که اجازه می دهد تا برای آسان شناسایی و ردیابی دستگاه های هدف. اول ما قرار داده و یک شبکه Wi-Fi آداپتور به حالت مانیتور و شروع اسکن برای اهداف با airodump-ng برای قرار دادن کانال هدف ما این است که در. هنگامی که ما می دانیم این کانال هدف ما این است که صدا و سیمای ما اسکن می تواند فقط بر روی این کانال به دست آوردن حداکثر تعداد بسته ها برای توطئه در Wireshark.

پس از قفل کردن بر روی کانال صحیح ما می توانیم باز Wireshark و, شناسایی یک بسته از دستگاه ما می خواهید برای ردیابی و سپس ایجاد یک صفحه نمایش فیلتر به تنها نشان می دهد انتقال از Wi-Fi دستگاه. در نهایت ما با استفاده از Wireshark را در I/O نمودار برای رسم قدرت سیگنال در طول زمان به عنوان ما حرکت جهت آنتن در اطراف اتاق به دنبال خوشه در قدرت سیگنال.

آنچه شما نیاز دارید

به دنبال همراه, شما نیاز به یک کامپیوتر قادر به در حال اجرا Wireshark و قرار دادن خود را از Wi-Fi network adapter به حالت مانیتور. شما می توانید انجام این کار در هر Kali - یا دبیان مبتنی بر لینوکس کامپیوتر و همچنین به عنوان یک ماشین مجازی در یک macOS یا ویندوز دستگاه شما است.

شما همچنین نیاز به یک خارجی Wi-Fi network adapter که قادر بودن به حالت مانیتور قرار. من پیشنهاد می کنم یک آلفا Wi-Fi network adapter مانند AWUS036NEH و یا اگر شما به دنبال چیزی بیشتر ناهموار لوله-سازمان ملل متحد آداپتور ضد آب است و به معنای برای خارج از منزل است.

در نهایت, شما نیاز به یک جهت آنتن Wi-Fi مانند یک پنل آنتن از آلفا. شما همچنین می توانید با استفاده از یک آنتن Yagi یک parabolic grid یا cantenna اگر شما می خواهید برای ایجاد خود را جهت آنتن.

مرحله 1: قرار دادن کارت خود را به حالت مانیتور

برای شروع پلاگین در شبکه های بی سیم آداپتور را به کالی یا دبیان مبتنی بر سیستم و سپس شناسایی نام خود را در حال اجرا توسط خط فرمان دستور ifconfig در تازه پنجره ترمینال. شما باید ببینید که کارت خود را به نام چیزی شبیه به "wlan1" اما اگر آن را نمی کند به طور خودکار به نظر می رسد اجرای ip a برای دیدن اگر آن را متصل اما هنوز رتبهدهی نشده است ،

اگر شما کارت خود را با یک ip اما نه دستور ifconfigاجرای دستور ifconfig wlan1 تا به کارت خود را تا. در حال حاضر باید آن را قابل مشاهده در حالی که در حال اجرا دستور ifconfig.

در حال حاضر برای قرار دادن کارت خود را به حالت مانیتور دستور زیر را اجرا کنید فرض کنید شما شبکه های بی سیم آداپتور نام "wlan1" و آن را.

~# airmon-ng start wlan1 یافت 3 فرآیندهای است که می تواند باعث مشکل شود.

کشتن آنها را با استفاده از 'airmon-ng بررسی کشتن' قبل از قرار دادن

این کارت در حالت مانیتور آنها دخالت خواهد کرد با تغییر کانال

و گاهی اوقات با قرار دادن رابط کاربری در مدیریت حالت PID نام 538 NetworkManager 608 wpa_supplicant 2446 dhclient PHY Interface Chipset Driver phy0 wlan0 ath9k Qualcomm Atheros QCA9565 / AR9565 شبکه های بی سیم آداپتور (rev 01)

phy4 wlan1 rt2800usb Ralink فناوری Corp. RT5372 (mac80211 حالت مانیتور vif را فعال کنید برای [phy4]wlan1 در [phy4]wlan1mon) (mac80211 ایستگاه حالت vif معلول برای [phy4]wlan1)در حال حاضر کارت خود را باید به نام "wlan1mon" پس از قرار داده شده در حالت مانیتور. با شبکه های بی سیم آداپتور در حالت مانیتور ما می توانید شروع به گوش دادن در بر روی Wi-Fi ترافیک با اجرای دستور زیر.

~# airodump-ng wlan1monمرحله 2: شناسایی هدف & پخش کانال

با شبکه های بی سیم آداپتور در حالت مانیتور ما می توانید شروع به گوش دادن در بر روی Wi-Fi ترافیک با اجرای دستور زیر.

~# airodump-ng wlan1monما باید پس از دیدن یک لیست از نزدیک Wi-Fi شبکه های ما می تواند به هدف.

CH 10 ][ سپری شده: 0 بازدید ][ 2019-08-04 03:33 BSSID PWR چراغ #اطلاعات #/s CH MB ENC رمز AUTH ESSID CC:40:D0:6C:73:D1 -40 2 0 0 8 195 WPA2 CCMP PSK SuicideGirls C0:8A:DE:B9:CD:D8 -50 2 0 0 1 130 OPN SpectrumWiFi C0:8A:DE:79:CD:D8 -50 2 0 0 1 130 WPA2 CCMP MGT SpectrumWiFi Plus C0:8A:DE:39:CD:D8 -49 2 0 0 1 130 OPN CableWiFi 00:9C:02:D2:5E:B9 -65 2 0 0 1 54e. WPA2 CCMP PSK HP-نسخه قابل چاپ-B9-Officejet Pro 8600 88:96:4E:50:FF:40 -45 3 0 0 1 195 WPA2 CCMP PSK ATTMfRfcmS 78:96:84:00:B5:B0 -48 2 0 0 1 130 WPA2 CCMP PSK سیاره روزانه BSSID ایستگاه PWR رای از دست فریم پروب C0:8A:DE:79:CD:D8 4A:F3:2A:2A:4E:E6 -68 0 - 1 0 2مطبوعات کنترل-C برای جلوگیری از دستگیری هنگامی که شما پیدا کرده ام آنچه شما دنبال آن هستید. در حال حاضر ما نیاز به تعیین کانال شبکه ما می خواهم برای پیگیری است. در اینجا ما چندین شبکه در دسترس است و ما قصد داریم به دنبال یک SSID از "ATTMfRfcmS."

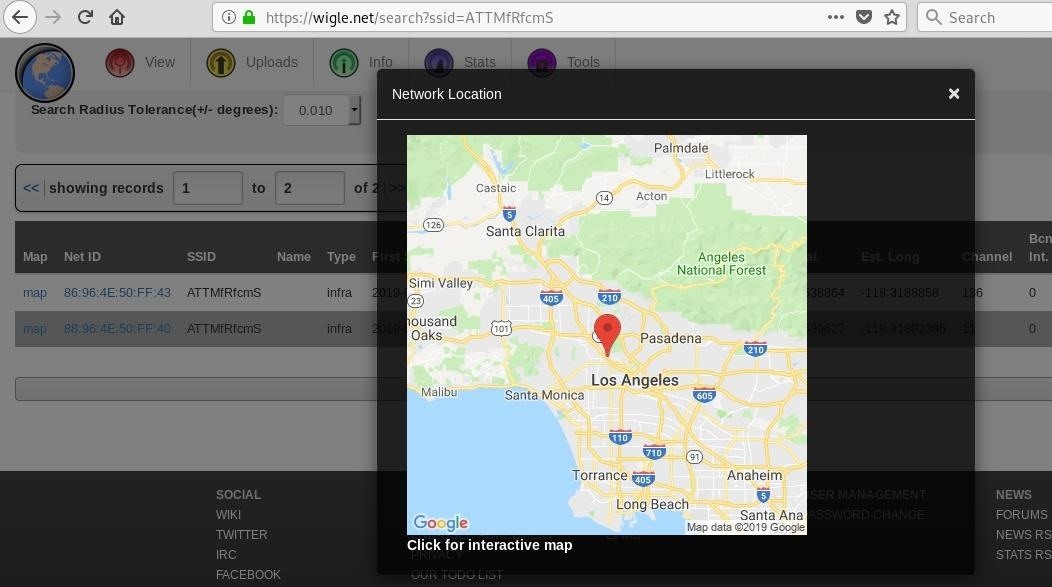

اگر شما می خواهید برای دریافت یک ایده خشن از جایی که شبکه شده است دیده می شود قبل از اینکه شما می توانید نوع BSSID به Wigle.net و به دنبال هر گونه قبلی مشاهدات. در اینجا ما می توانید ببینید که هدف ما مشاهده شد دو بار.

مهم ترین بخش از اطلاعات ما از در حال اجرا airodump-ng است که تعداد کانال که هدف ما این است که انتقال در. حالا که ما می دانیم که آن را به پخش در کانال 1, ما به شما راه اندازی مجدد ما airodump-ng فرمان تنها به اسکن که در آن کانال.

مرحله 3: گوش دادن به کانال و شروع Wireshark

در پنجره ترمینال کنیم airodump-ng اما این بار ما عبارتند از: -c پرچم و به دنبال آن کانال است که هدف ما این است که در. برای کانال 1 آن باید شبیه به زیر است.

~# airodump-ng wlan1mon -c 1این حیاتی است زیرا Wireshark نمی توانید کنترل بی سیم کارت خود را, بنابراین ما نیاز به اجرای airodump-ng به نگه داشتن آن را در کانال صحیح و جلوگیری از از دست دادن بسته ها در هنگام اسکن در کانال.

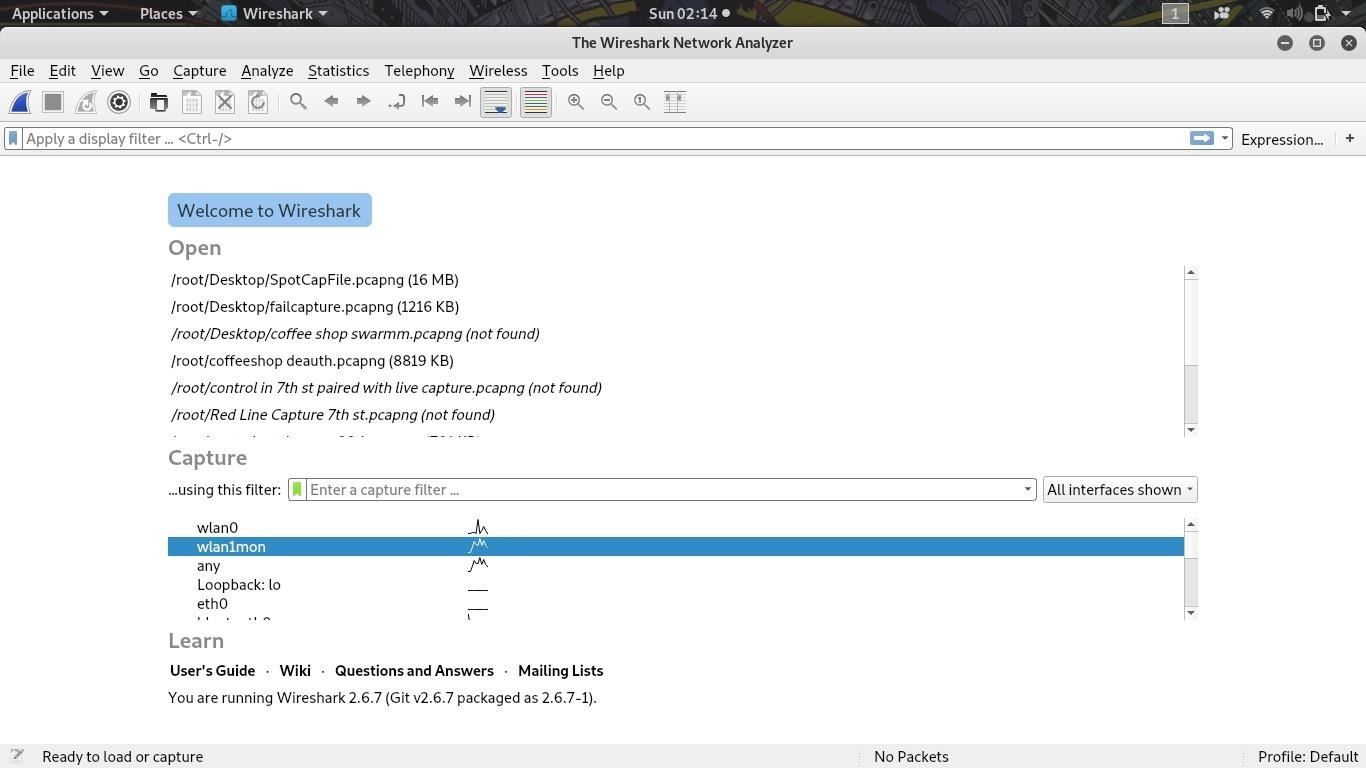

به عنوان airodump-ng قابل اجرا بر روی کانال 1, وقت آن است برای شروع Wireshark. پس از Wireshark باز می شود را انتخاب کنید "wlan1mon" کارت شما در حالت مانیتور ضبط خود را به عنوان منبع و سپس با کلیک بر روی آبی کوسه باله آیکون در سمت چپ بالا شروع به گرفتن بسته در کانال 1.

شما در حال حاضر باید مقدار زیادی از بسته بودن ره توسط Wireshark! ما وظیفه بعدی این است که برای شناسایی یک بسته از ما هدف و استفاده از آن برای ایجاد یک صفحه نمایش فیلتر.

گام 4: شناسایی و فیلتر هدف

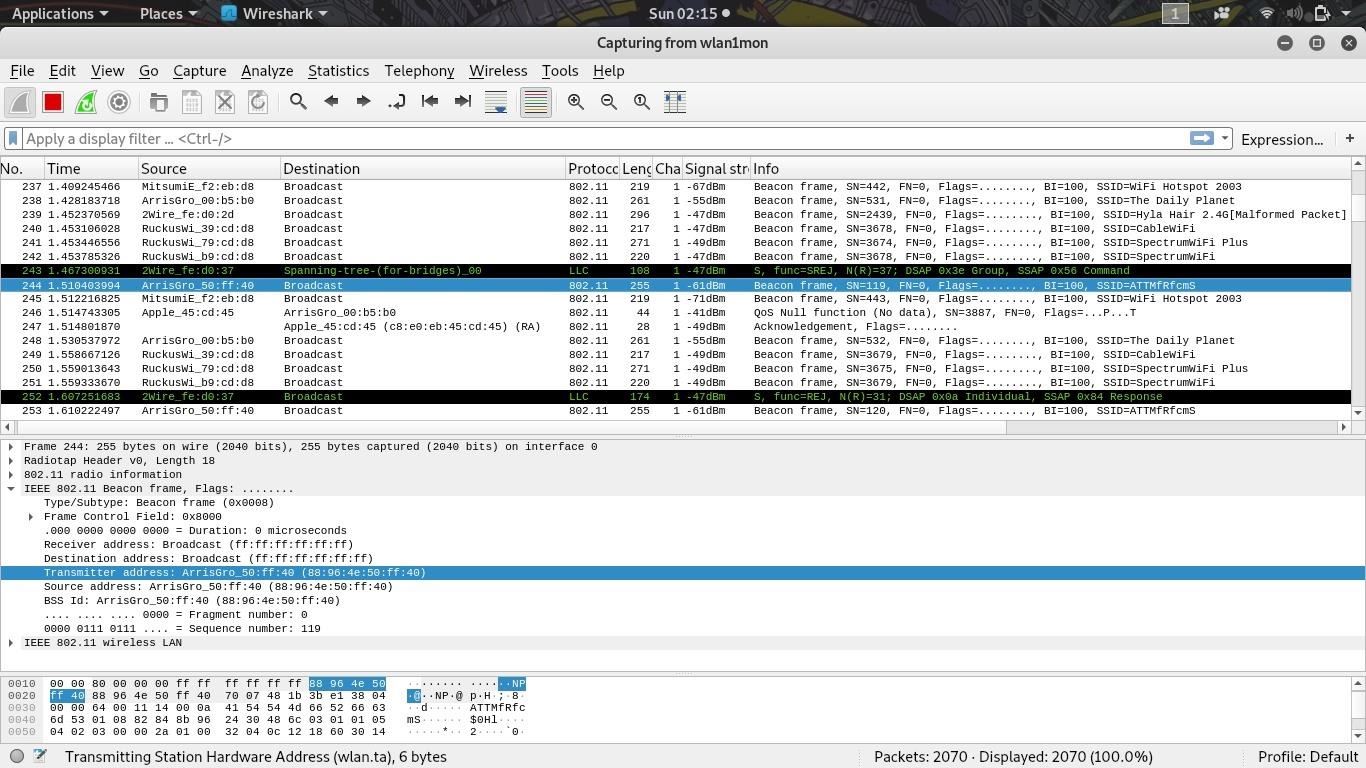

حالا که داریم به برخی از بسته ها را به جستجو از طریق ما می توانید به سرعت به دنبال چراغ قاب که حاوی نام شبکه ما دنبال آن هستید. پس از کلیک کردن بر روی beacon frame با کلیک بر روی فلش در کنار "IEEE 802.11" و به دنبال "آدرس فرستنده" و یا "منبع و آدرس" درست است. این چیزی است که ما با استفاده از برای ساخت ضبط ما فیلتر را نشان می دهد تنها دستگاه, ما برای شکار.

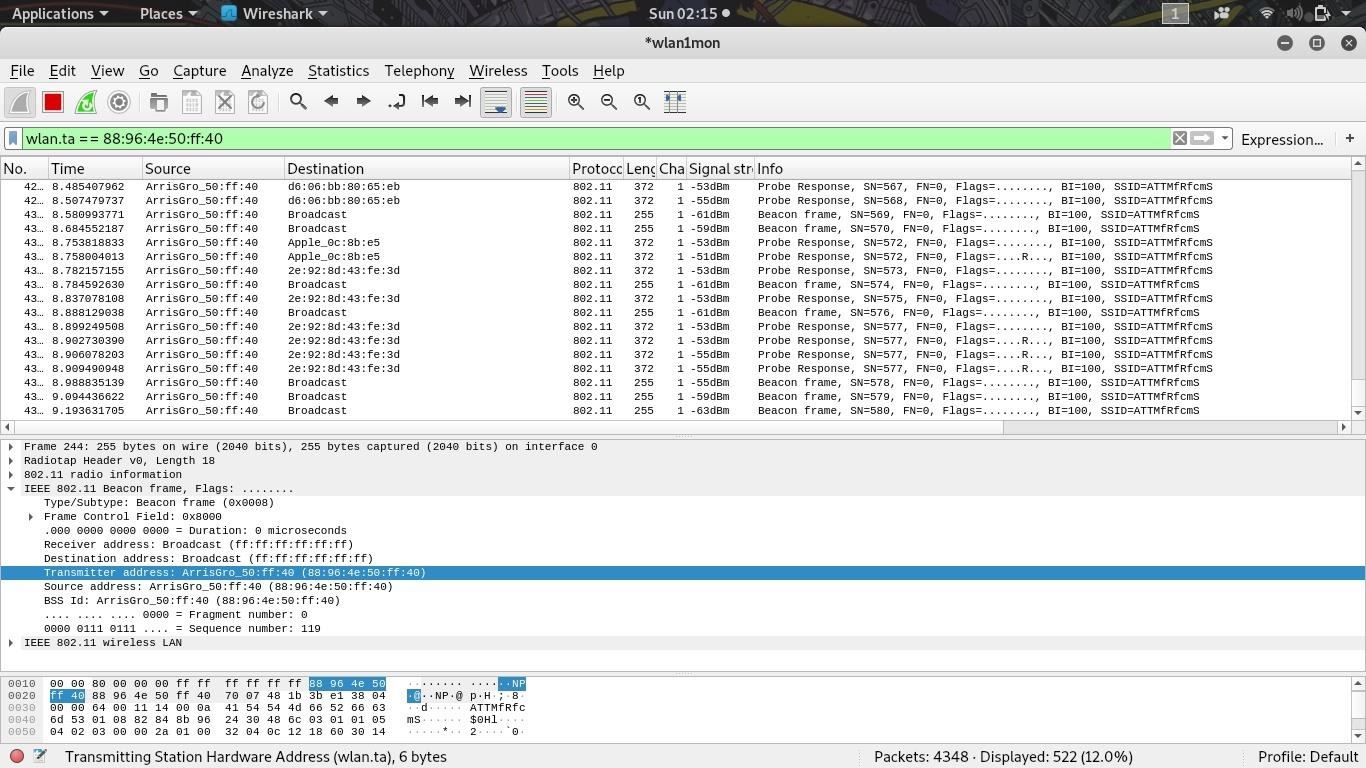

راست کلیک بر روی "فرستنده آدرس" برای نشان دادن یک لیست از گزینه های را انتخاب کنید "را به عنوان اعمال فیلتر" و سپس "انتخاب" برای ایجاد یک صفحه نمایش فیلتر است که تنها نشان می دهد بسته های منتقل شده از این دستگاه BSSID. این نشان می دهد باید تمام Wi-Fi انتقال از شبکه ما را از بهره و هیچ چیز از شبکه های نامربوط.

شما باید متوجه یک فیلتر جدید در نوار فیلتر است که به نظر می رسد مانند "wlan.ta ==" و BSSID هدف Wi-Fi دستگاه. دستگیری فیلتر به سادگی می گوید: "نشان می دهد تنها بسته با یک فرستنده آدرس که مسابقات این یکی."

نتیجه این است که ما جدا شده یکی از Wi-Fi دستگاه برای اولین بار توسط پیدا کردن کانال آن را در و سپس با ایجاد یک فیلتر به تنها نشان می دهد انتقال از دستگاه ما می خواهید برای پیگیری. حالا که ما جدا شده سیگنال ما پس از آن زمان شروع به تجسم قدرت سیگنال.

گام 5: نمودار قدرت سیگنال فیلتر شده

برای شروع نموداری قدرت سیگنال کپی صفحه نمایش فیلتر شده با کلیک بر روی "آمار" و سپس "I/O گراف" برای راه اندازی Wireshark را نموداری پنجره. با کلیک بر روی به علاوه (+) آیکون جدید برای ایجاد نمودار و علامت هر نمودار دیگر که ممکن است را فعال کنید.

نام خود را نمودار چیزی است که شما را به یاد داشته باشید و سپس با قرار دادن صفحه نمایش خود را فیلتر به نمایش فیلتر میشه. بعد رب wlan_radio.signal_dbm به Y زمینه جعبه را انتخاب کنید و "AVG(Y زمینه)" به عنوان محور Y. در نهایت مجموعه ای از سبک به "خط" و سپس SMA دوره به "فاصله 10 روزه."

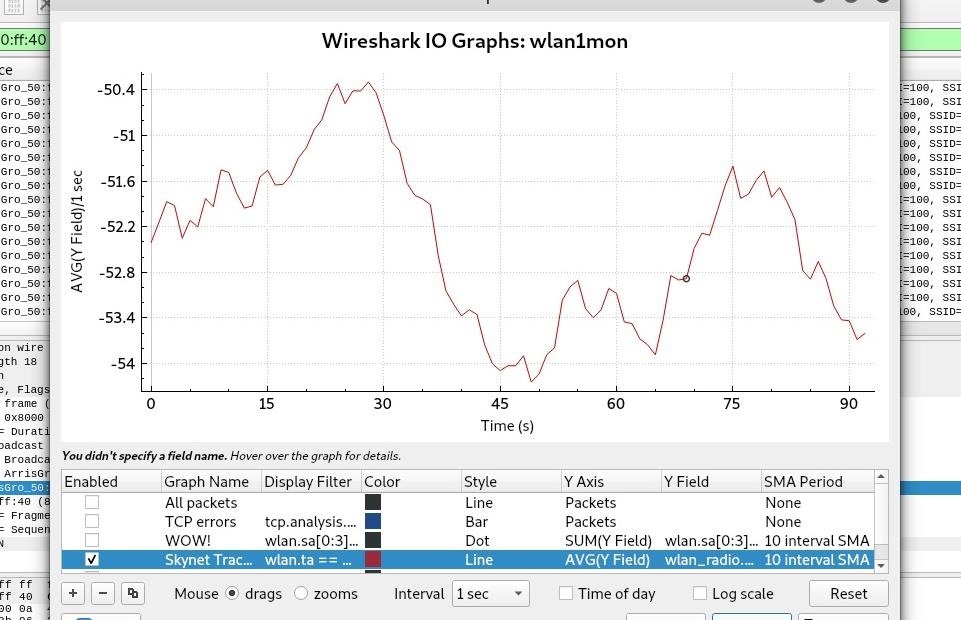

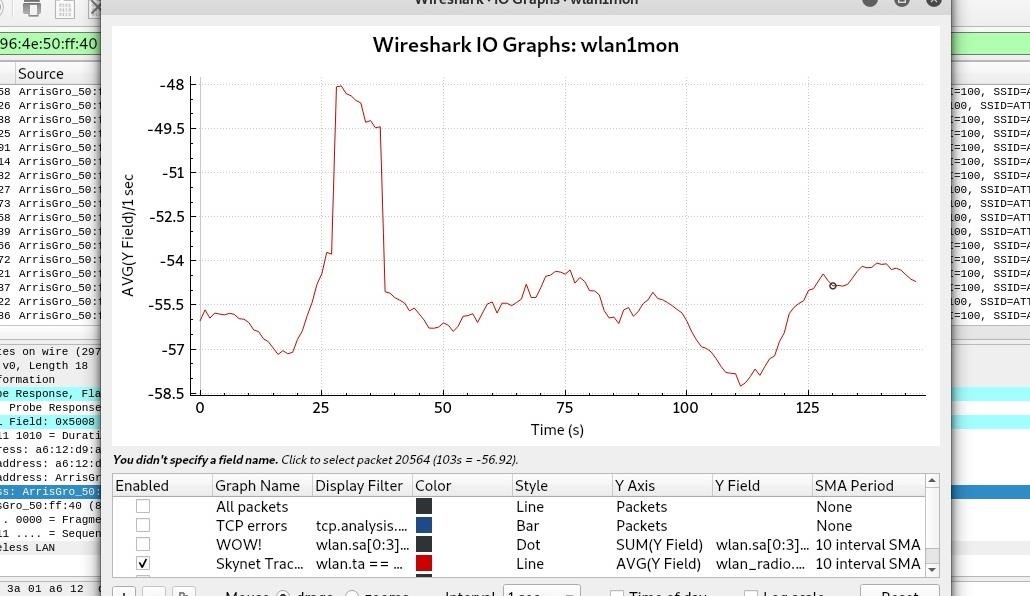

هنگامی که شما به پایان رسید خود را در تنظیمات باید شبیه به زیر و قدرت سیگنال نمودار باید آغاز خواهد شد.

که نمودار نشان میدهد که میانگین قدرت سیگنال بسته از ما هدفمند دستگاه در طول زمان است. بدون حرکت جهت آنتن خود آداپتور اجازه دهید این به طور متوسط برای یک دقیقه برای دریافت یک پایه خواندن. این سیگنال ممکن است به نظر می رسد متفاوت است به طور گسترده در ابتدا به دلیل Wireshark است نموداری از یک تغییر کوچک در سیگنال اما این نمودار را بیشتر حس که ما رفت و برگشت در اطراف اتاق و برخورد قوی تر و ضعیف تر سیگنال است که کشش به طور متوسط از نمودار.

مرحله 6: رفت و برگشت منطقه برای سیگنال خوشه

در حال حاضر وقت آن است برای لحظه ای از حقیقت است. به آرامی چرخش خود را جهت آنتن 360 درجه, برای تماشای خوشه در قدرت سیگنال است که نشان می دهد جهت است که از آن انتقال می آیند.

در نمودار زیر من به آرامی چرخش یک پنل آنتن از یک طرف به طرف دیگر و دیدم سنبله زمانی که آنتن بود اشاره کرد و به طور مستقیم در منبع سیگنال.

پس از جارو به جلو و عقب چند بار شما باید قادر به شناسایی سنبله در سیگنال. پیاده روی به سمت اوج و تکرار یک رفت و برگشت برای سیگنال برای محدود کردن محل هر گونه انتقال از Wi-Fi دستگاه به طور سیستماتیک.

ردیابی کردن Wi-Fi دستگاه آسان است با دنده راست

هر زمان که یک شبکه Wi-Fi به نظر می رسد که در آن نباید و یا یک دستگاه شروع به اتصال به Wi-Fi خود را بدون اجازه Wireshark و یک آداپتور شبکه می تواند به شما بگوید که در آن سیگنال است که از. این مهارت ارزشمند باعث می شود آن را آسان به تعیین که در آن یک rogue AP ممکن است پنهان و یا کسانی که ممکن است پیوستن به یک شبکه بدون اجازه. اگر شما گمان می برند همسایه خود شده است اتصال به شبکه Wi-Fi شما نشده اند قادر به اثبات آن, این روش می تواند شما را با ارائه تمام مدارک شما نیاز دارید.

من امیدوارم که شما لذت می برد این راهنمای برای ردیابی کردن Wi-Fi دستگاه های با Wireshark! اگر شما هر گونه سوال در مورد آموزش ما بر روی دستگاه های ردیابی از طریق قدرت سیگنال ترک یک نظر زیر و احساس رایگان برای رسیدن به من در توییتر @KodyKinzie.

می خواهید شروع به ساختن پول به عنوان یک کلاه سفید هکر? پرش شروع خود را-کلاه سفید هک حرفه ای با ما 2020 حق بیمه هک اخلاقی, گواهینامه آموزشی از بسته نرم افزاری جدید Null Byte فروشگاه و دریافت بیش از 60 ساعت آموزش از هک اخلاقی حرفه ای است.

خرید در حال حاضر (96٪) >

tinyurlis.gdv.gdv.htu.nuclck.ruulvis.netshrtco.detny.im

مقالات مشابه

- هند و چین در وضعیت دشوار در تلاش برای کمک به آنها می گوید تهمت

- پس از Nitish کومار Coronavirus آزمون Tejashwi Yadav عصبانی فوران

- Manish Sisodia Writes To Amit Shah After Lt Governor Blocks Unlock3 Move

- How to Shut Down & Restart the iPhone SE (2nd Generation) — There's More Than One Way

- شرکت صادرات و واردات کالاهای مختلف از جمله کاشی و سرامیک و ارائه دهنده خدمات ترانزیت و بارگیری دریایی و ریلی و ترخیص کالا برای کشورهای مختلف از جمله روسیه و کشورهای حوزه cis و سایر نقاط جهان - بازرگانی علی قانعی

- یک بالکن کوچک? بهترین باغبانی شرط بندی سالاد و سبزی

- شرکت صادرات و واردات کالاهای مختلف از جمله کاشی و سرامیک و ارائه دهنده خدمات ترانزیت و بارگیری دریایی و ریلی و ترخیص کالا برای کشورهای مختلف از جمله روسیه و کشورهای حوزه cis و سایر نقاط جهان - بازرگانی علی قانعی

- "البته ما حضور در جلسه مجلس": تیم خلبان معترضان در هاریانا

- ما تجارت چین مذاکره کنندگان بحث در مورد فاز یک معامله به قطعیت بافندگی

- ورق مولتی استایل، خرید و فروش مولتی استایل در انواع مختلف